Google-ը թողարկվել է Android 13 ընդամենը մի քանի օր առաջ, բայց արդեն հաքերները կենտրոնացել են այն բանի վրա, թե ինչպես շրջանցել անվտանգության վերջին միջոցները։ Հետազոտողների խումբը հայտնաբերել է մշակման փուլում գտնվող չարամիտ ծրագիր, որն օգտագործում է նոր տեխնիկա՝ խուսափելու Google-ի նոր սահմանափակումներից, որոնցում հավելվածները կարող են մուտք գործել հասանելիության ծառայություններ: Այս ծառայությունների չարաշահումը հեշտացնում է չարամիտ ծրագրերի համար գաղտնաբառերի և անձնական տվյալների հետագծումը, ինչը այն դարձնում է հաքերների համար ամենաօգտագործվող դարպասներից մեկը: Androidu.

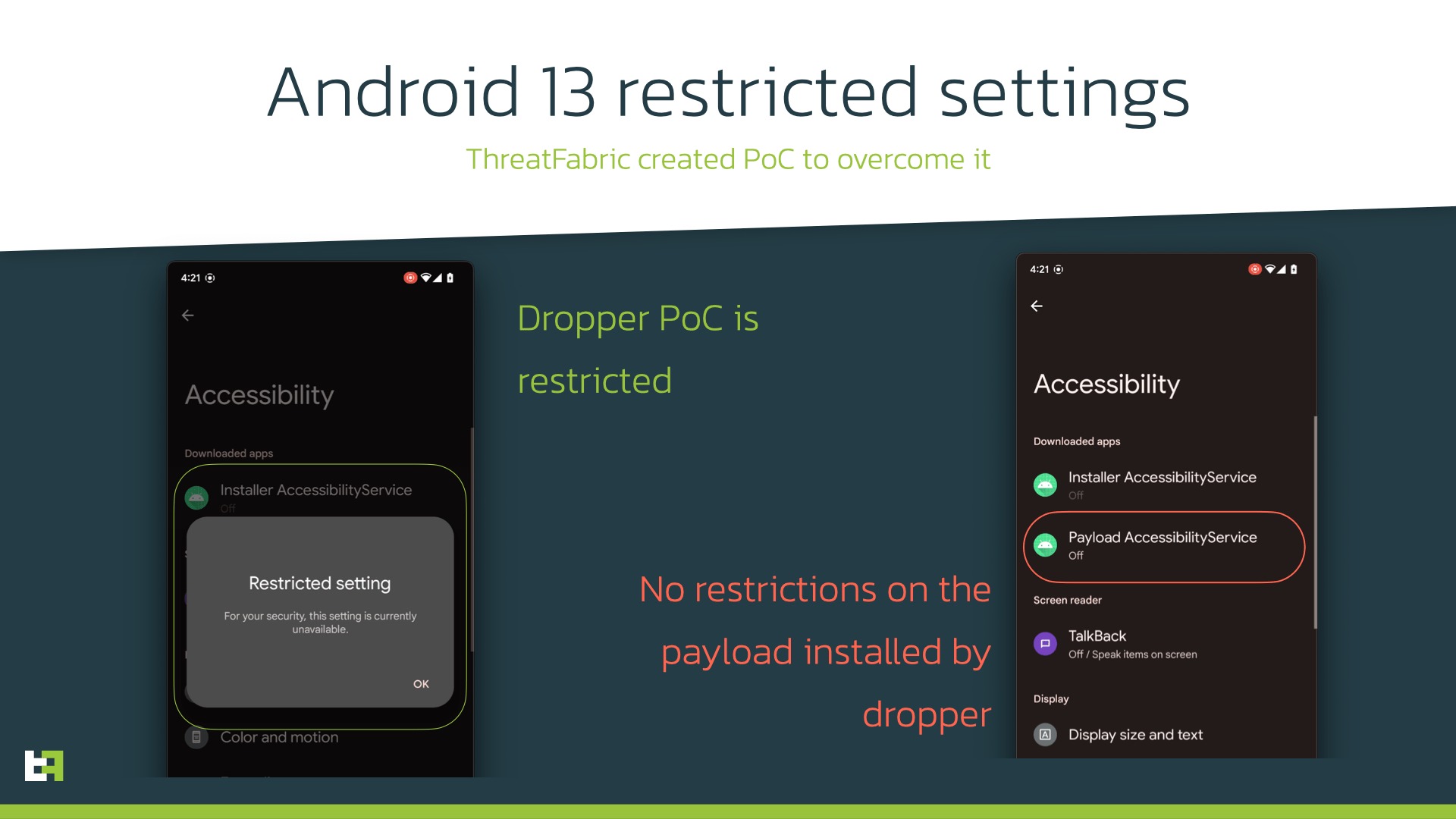

Հասկանալու համար, թե ինչ է կատարվում, մենք պետք է նայենք անվտանգության նոր միջոցներին, որոնք Google-ը կիրառում է Androidu 13 իրականացվել. Համակարգի նոր տարբերակն այլևս թույլ չի տալիս կողային բեռնված հավելվածներին պահանջել հասանելիության ծառայության հասանելիություն: Այս փոփոխությունը կոչված է պաշտպանելու չարամիտ ծրագրերից, որոնք անփորձ անձը կարող էր ակամա ներբեռնել Google Play Store-ից դուրս: Նախկինում նման հավելվածը թույլտվություն կխնդրեր օգտվել հասանելիության ծառայություններից, սակայն այժմ այս տարբերակը այնքան էլ մատչելի չէ Google Store-ից դուրս ներբեռնվող հավելվածների համար:

Քանի որ մատչելիության ծառայությունները օրինական տարբերակ են այն հավելվածների համար, որոնք իսկապես ցանկանում են հեռախոսներն ավելի մատչելի դարձնել դրանց կարիք ունեցող օգտատերերի համար, Google-ը չի ցանկանում արգելել մուտքը դեպի այդ ծառայությունները բոլոր հավելվածների համար: Արգելքը չի տարածվում նրա խանութից և երրորդ կողմի խանութներից ներբեռնված հավելվածների վրա, ինչպիսիք են F-Droid-ը կամ Amazon App Store-ը: Տեխնոլոգիական հսկան այստեղ պնդում է, որ այս խանութները սովորաբար ստուգում են իրենց առաջարկած հավելվածները, ուստի նրանք արդեն ունեն որոշակի պաշտպանություն:

Ինչպես պարզել է անվտանգության հետազոտողների թիմը ThreatFabricHadoken խմբի չարամիտ ծրագրեր մշակողները աշխատում են նոր շահագործման վրա, որը հիմնված է ավելի հին չարամիտ ծրագրերի վրա, որոնք օգտագործում են դյուրացման ծառայություններ՝ անձնական տվյալներին հասանելիություն ստանալու համար: Քանի որ «կողքի» ներբեռնված հավելվածներին թույլտվություններ տալը v Androidu 13 ավելի դժվար, չարամիտ ծրագիրը բաղկացած է երկու մասից: Առաջին հավելվածը, որը օգտատերը տեղադրում է, այսպես կոչված dropper-ն է, որն իրեն պահում է ինչպես խանութից ներբեռնված ցանկացած այլ հավելված և օգտագործում է նույն API-ը՝ փաթեթներ տեղադրելու համար, որպեսզի այնուհետև տեղադրի «իրական» վնասակար կոդ՝ առանց մատչելիության ծառայությունների միացման սահմանափակումների:

Ձեզ կարող է հետաքրքրել

Թեև չարամիտ ծրագիրը դեռ կարող է օգտատերերին խնդրել միացնել հասանելիության ծառայությունները կողմնակի բեռնված հավելվածների համար, դրանք միացնելու լուծումը բարդ է: Ավելի հեշտ է օգտատերերին ասել, որ ակտիվացնեն այս ծառայությունները մեկ հպումով, ինչն էլ իրագործում է այս կրկնակի հարվածը: Հետազոտողների թիմը նշում է, որ չարամիտ ծրագիրը, որը նրանք անվանել են BugDrop, դեռ գտնվում է զարգացման սկզբնական փուլում, և որ այն ներկայումս մեծապես «խոցված» է ինքն իրեն։ Hadoken խումբը նախկինում ստեղծեց մեկ այլ կաթիլ (կոչվում է Gymdrop), որը նույնպես օգտագործվում էր չարամիտ ծրագրեր տարածելու համար, ինչպես նաև ստեղծեց Xenomorph բանկային չարամիտ ծրագիրը: Մատչելիության ծառայությունները թույլ օղակ են այս վնասակար կոդերի համար, այնպես որ, ինչ էլ որ անեք, թույլ մի տվեք որևէ հավելվածի մուտք գործել այս ծառայությունները, եթե դա հասանելիության հավելված չէ (բացառությամբ Tasker-ի՝ սմարթֆոնների առաջադրանքների ավտոմատացման հավելվածի):